Deceptive Bytes

Prevention by deception: un nuovo approccio per mettere l’avversario alle corde

Proteggi i tuoi sistemi ingannando gli attaccanti

La metodologia dell’inganno (Deception) ti permette di scovare attacchi sconosciuti e sofisticati grazie a una nuova tecnologia

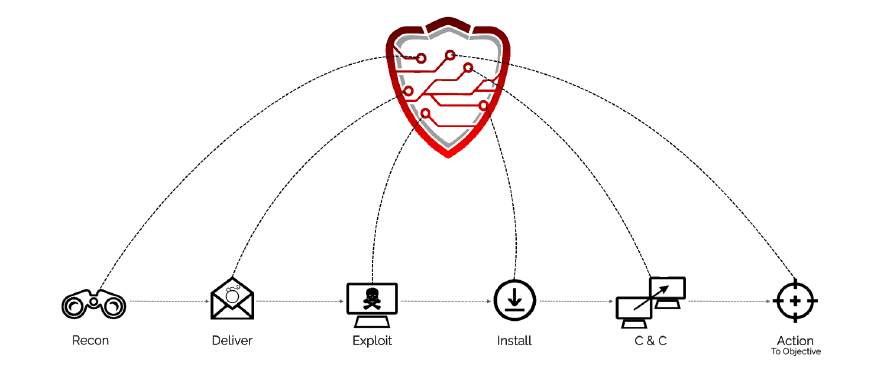

Deceptive Bytes è la soluzione del nostro partner TAG Distribuzione che risponde alle minacce creando informazioni dinamiche e ingannevoli e dissuadendo quindi l’attaccante a proseguire la sua azione malevole. Tutto ciò, utilizzando tecniche avanzate e sofisticate, a costante protezione di tutti gli end-points e dei dati all’interno dell’azienda. Deceptive Bytes è inoltre in grado di rilevare gli attacchi più evoluti, non noti e zero-day.

Difesa Preventiva

Crea una serie di informazioni false che sembrano autentiche, facendo credere al malware di trovarsi in un ambiente poco interessante o difficile da attaccare.

Difesa Proattiva

Risponde in maniera dinamica agli attacchi a seconda di come evolvono: modifica la sua difesa basandosi sula compromissione rilevata.

PERFORMANTE

Una tecnologia leggera e veloce, che si distribuisce in pochi secondi ed è facile da usare. Protegge l’intero sistema con una gestione mirata e con un basso impatto sulle risorse (CPU, memoria e disco)

SIGNATURE-LESS

Non sono necessari aggiornamenti frequenti della soluzione. Per questo è comoda per quegli ambienti autonomi e disconnessi, come quelli tipici dello smart working. Blocca milioni di minacce utilizzando soltanto una tecnica di evasione

AFFIDABILE

La soluzione diminuisce, fino quasi ad azzerare, i falsi positivi. Vengono creati svariati ambienti e strumenti a difesa delle situazioni potenzialmente malevoli, innescando una serie di allarmi affidabili e riducendo i casi cosiddetti falsi-positivi.

Uno sguardo globale sulla sicurezza dei tuoi sistemi

Euris Technology è il partner perfetto con cui evolvere la protezione dei tuoi sistemi informatici. Scopri la nostra offerta a 360° in ambito cybersecurity e rendi inattacabili i tuoi sistemi!